Dossier : Ne laissez pas les 10 pires menaces Android infecter vos appareils mobiles

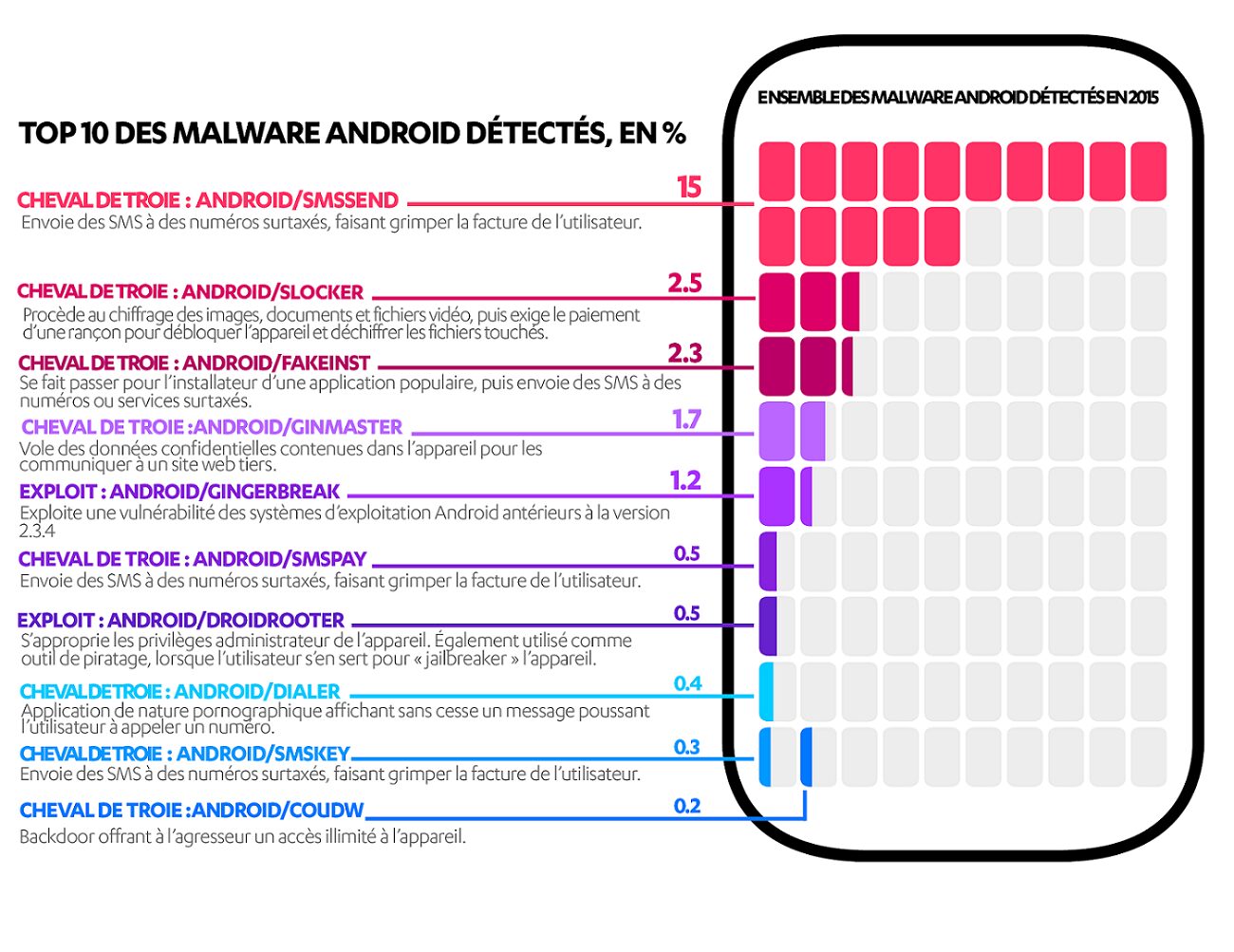

Selon le Laboratoire F-Secure, les principales menaces Android détectées l’an dernier visaient soit à bloquer les terminaux jusqu’à ce que leurs utilisateurs versent une rançon, soit à extorquer de l’argent par l’envoi de SMS frauduleux. Le top 10 des menaces Android 2015, publié aujourd’hui par le laboratoire, porte un regard neuf sur les approches que les cybercriminels utilisent pour cibler les utilisateurs du système d’exploitation open source. Alors que les acteurs du secteur des nouvelles technologies s’apprêtent à se réunir à l’occasion du Mobile World Congress, cette liste nous met en lumière l’importance de la sécurité pour l’ensemble des appareils connectés.

Les ransomware de type Slocker ont explosé en 2015, pour devenir le deuxième type d’attaques le plus détecté avec 2,46 % des cas. Slocker procède au chiffrage des images, documents et fichiers vidéos d’un appareil, puis affiche un message accusant l’utilisateur d’avoir enfreint la loi en visitant des sites pornographiques. Il demande alors le paiement d’une amende de 500 $ via un service de type PayPal, pour débloquer le terminal. Pour mieux intimider ses victimes, il prétend disposer de photos de leur visage et connaître leur adresse. Slocker infecte les terminaux en passant par des applications à caractère pornographique et par des spams prétendant proposer une mise à jour d’Adobe Flash Player.

Avec un taux de détection de 15 %, ce sont les menaces plus anciennes de type SmsSend qui ont été les plus fréquemment détectées sur Android par le Laboratoire F-Secure en 2015. Mais il ne s’agit pas de la seule catégorie de malwares de la liste à envoyer des SMS, puisque c’est également le cas de Fakeinst, de SmsPay et de SmsKey. Les agresseurs optimisent leurs profits en mettant en place leurs propres numéros surtaxés. Un appareil infecté enverra ainsi des messages à tel numéro, faisant grimper la facture téléphonique de l’utilisateur au profit de l’agresseur. Ces chevaux de Troie contaminent les terminaux soit par l’intermédiaire d’applications, souvent présentées comme des jeux sur des plateformes de téléchargement d’applications tierces, soit via des applications proposant des contenus pornographiques.

Pour compléter ce top 10, on trouve également l’application de vol d’informations GinMaster, deux exploits visant à obtenir l’accès au root et un backdoor permettant à l’agresseur d’agir comme bon lui semble.

Un phénomène en hausse en 2016 : les applications de paiement malveillantes :

Selon Zimry Ong, Senior Analyst au sein du Laboratoire F-Secure, les applications de paiement en ligne malveillantes figurent parmi les menaces susceptibles de gagner du terrain en 2016. Ces applications sont imposées aux utilisateurs de sites web parfaitement légitimes ayant été piratés. « Lors de la finalisation de l’achat, le site web remplace le processus de paiement habituel par une application qu’on vous demande d’utiliser pour achever la transaction », explique M. Ong. « Si vous acceptez, l’agresseur accède naturellement aux informations bancaires et aux données personnelles saisies. En résumé, si vous faites des achats sur un site que vous connaissez et constatez que le processus de paiement a soudainement changé, ce n’est probablement pas normal. »

Le Mobile World Congress 2016 sera l’occasion pour F-Secure de présenter ses produits, qui visent à garantir une connexion Internet sécurisée pour l’ensemble des appareils mobiles et objets connectés. Les produits SENSE, Freedome et SAFE, dédiés à l’Internet des objets, à la sécurité mobile et à la protection de la vie privée, y seront notamment présentés.